Produit

EASM

Cartographier ce que les attaquants voient de vous, avant eux.

Une plateforme de gestion de la surface d'attaque externe : découverte des assets exposés (domaines, sous-domaines, IP, services, certificats), inventaire vivant, détection des CVE et alertes au premier changement.

- 24/7

- Découverte et scan continus

- CVE

- Corrélation flux NVD en temps réel

- API

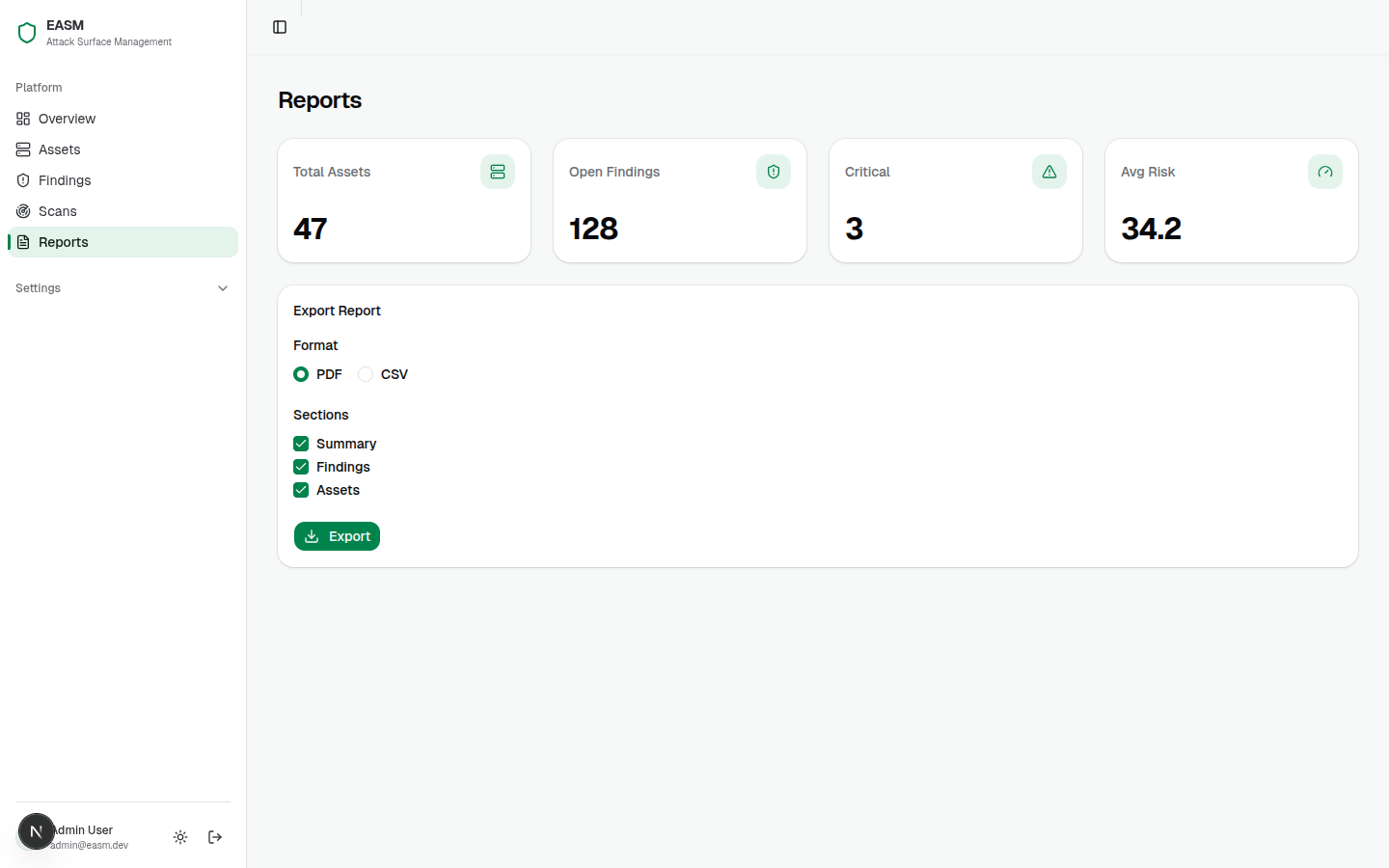

- Webhooks, export PDF / CSV

Tarifs

Des tarifs lisibles, sans surprise.

- 1 domaine surveillé

- Scan hebdomadaire

- Détection CVE de base

- Alertes email

- Sans engagement

- Jusqu'à 5 domaines surveillés

- Scan périodique automatique

- Détection CVE (flux NVD)

- Alertes email + webhooks (Slack, Teams, custom)

- Exports PDF et CSV

- Accès API complet

- Domaines illimités

- Intégration SIEM / SSO / SAML

- SLA 99,99 % + support 24/7

- Audit de conformité (ISO, SOC 2)

- Onboarding personnalisé

Fonctionnalités

Ce que vous obtenez, dès l'ajout du domaine.

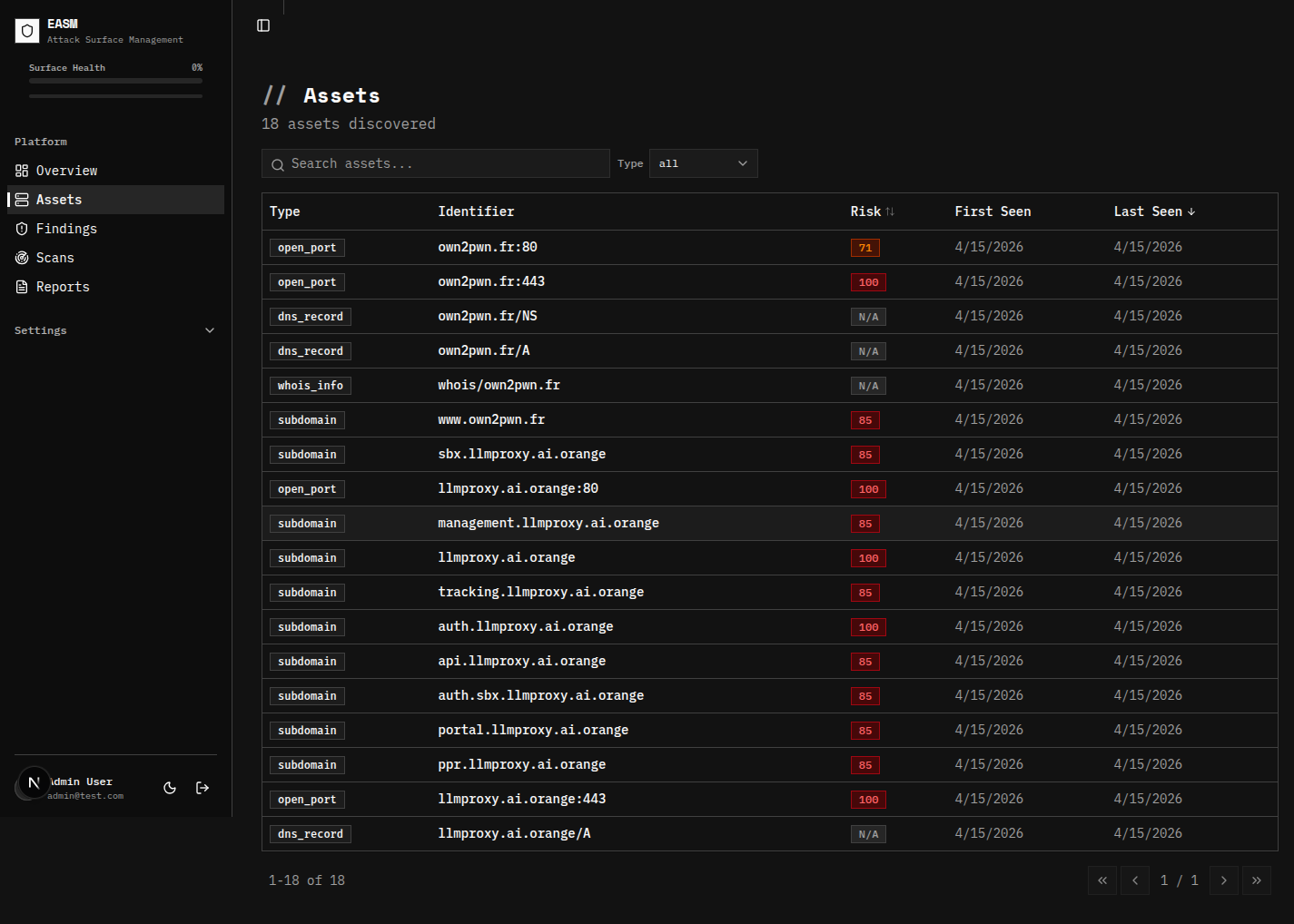

Découverte automatique

Énumération passive (DNS, certificats SSL, sources publiques) et active (scans non-intrusifs) à partir d'un simple domaine racine.

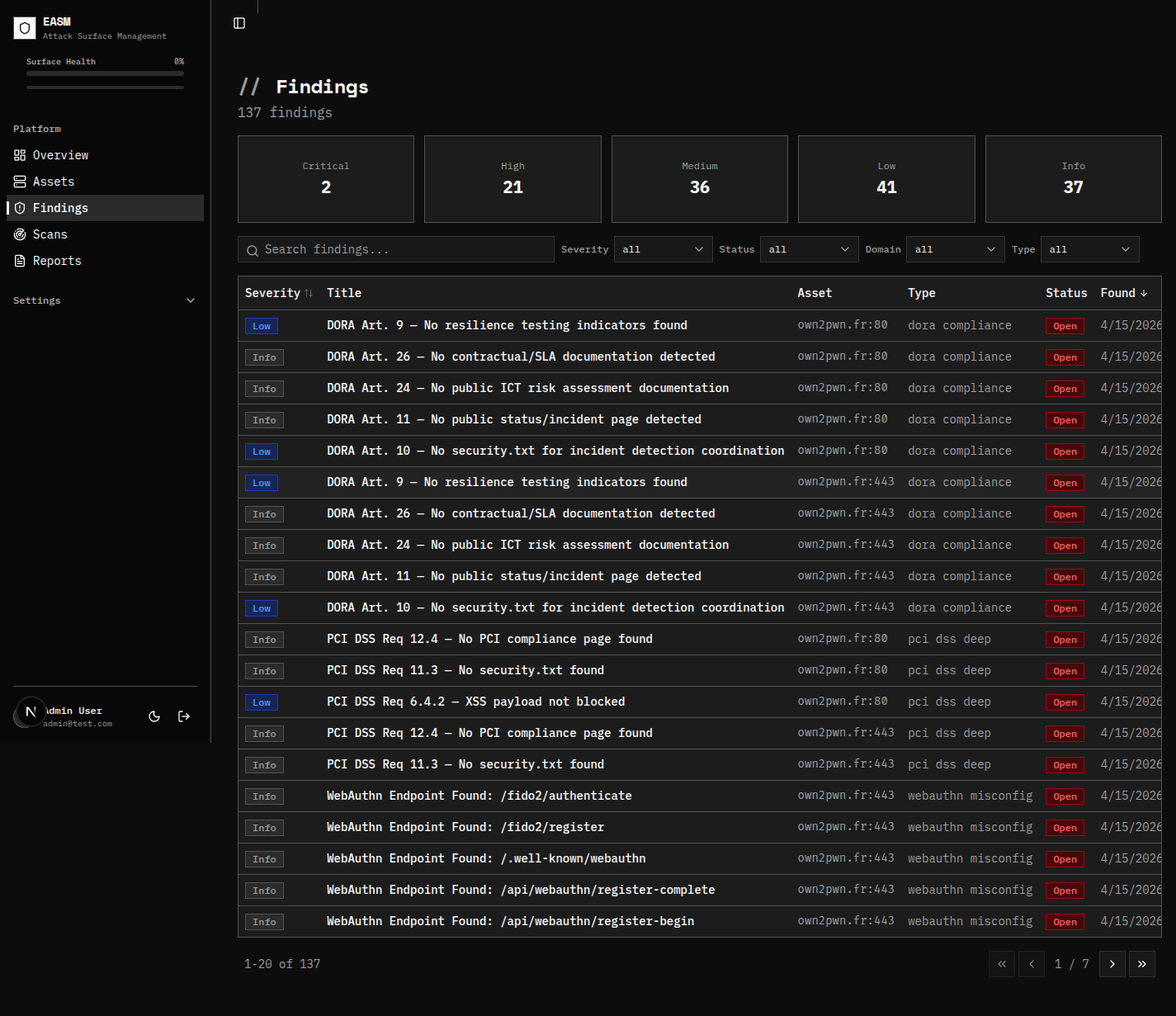

Détection des vulnérabilités

Corrélation des services et versions détectés avec le flux NVD : CVE connues remontées en temps réel, score CVSS et lien vers la fiche.

Surveillance continue

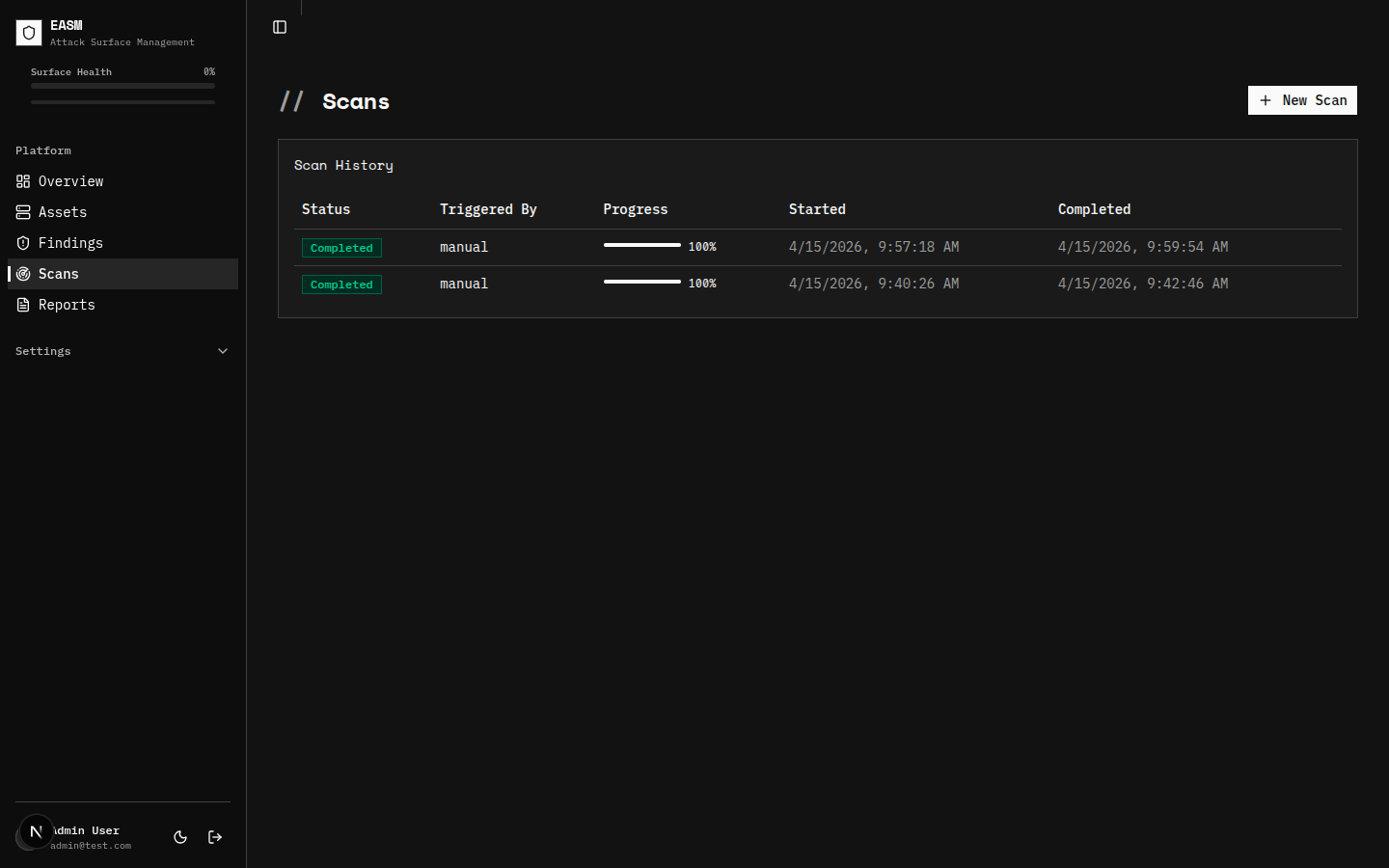

Re-scan quotidien de tout le périmètre. Vous êtes alerté dès qu'un nouvel asset apparaît, qu'un port s'ouvre, ou qu'une CVE touche un service exposé.

Cartographie graphique

Visualisation du graphe d'assets et de leurs relations : domaines, IP, services, certificats partagés.

Inventaire des services

Recensement des protocoles exposés (HTTP/S, SSH, SMTP, base de données, etc.) avec versions et bannières.

Tendances et historique

Suivi dans le temps de la surface d'attaque et de l'évolution de la posture de sécurité, exportable.

Comment ça marche

De votre domaine racine à la première alerte.

- 01

Vous ajoutez votre domaine racine

Saisissez le domaine principal (ex. acme.com). Pas d'agent à installer, pas de cloud à connecter. Le scan démarre tout de suite.

- 02

On découvre les assets

Énumération passive et active : sous-domaines, IP, certificats partagés, services exposés. Vous voyez en temps réel ce qui remonte.

- 03

On scanne et corrèle aux CVE

Chaque service détecté est comparé au flux NVD. Les findings sont priorisés par sévérité et exploitabilité (asset critique vs orphelin).

- 04

On surveille en continu

Re-scan quotidien. Vous êtes alerté par email, Slack ou webhook au premier changement : nouveau sous-domaine, port ouvert, CVE qui touche un service exposé.

Bénéfices

L'impact concret pour vos équipes.

Découvrez vos assets oubliés

Serveurs de staging laissés en ligne, vieux sous-domaines pointant vers d'anciens hébergeurs, buckets S3 publics oubliés : c'est ce que les attaquants trouvent en premier. Notre EASM les expose en clair avant eux.

Réduisez votre surface d'attaque

Chaque asset inutile encore exposé est une porte d'entrée potentielle. L'inventaire et la priorisation par sévérité permettent de décommissionner ou patcher ce qui compte, dans l'ordre.

Conformité et audit simplifiés

Générez des rapports d'inventaire complets pour vos audits de conformité (ISO 27001, SOC 2, etc.). Prouvez que vous connaissez et maîtrisez votre surface d'attaque externe.

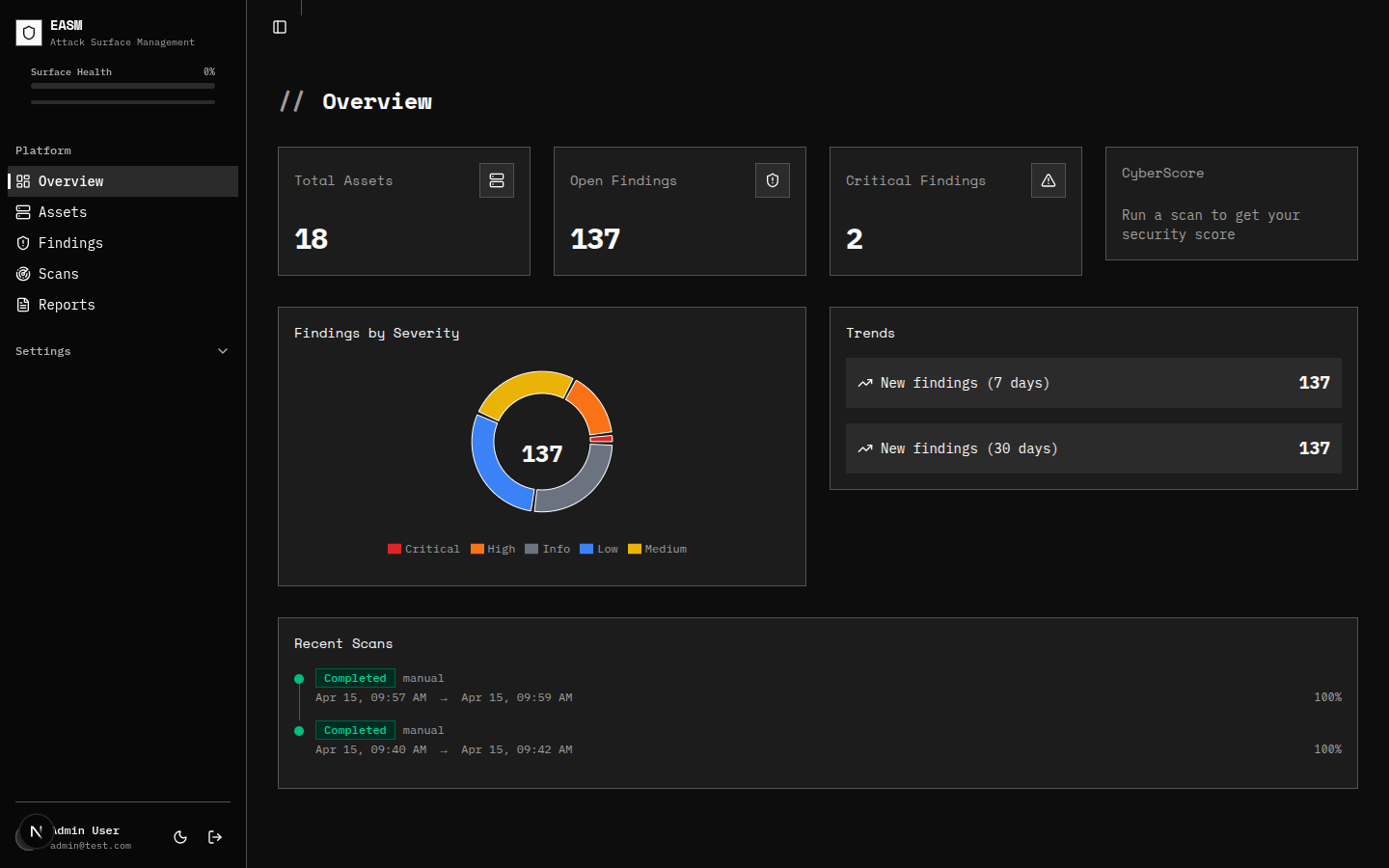

Aperçu

La plateforme en images.

Pourquoi own2pwn

Ce qu'on fait différemment des autres EASM.

Français, hébergé en France

Données et scans opérés depuis la France. Conformité RGPD native. Pas de transfert hors UE, pas de Cloud Act qui pèse sur l'hébergeur.

Conçu par un pentester

Maxime Jérôme, certifié OSWE, construit EASM à partir de la réalité d'un attaquant : ce qui se trouve d'abord, ce qui se cible en priorité, ce qui mérite une alerte vs. un email annuel.

L'IA là où elle aide vraiment

Pas de chatbot, pas de promesses. Du machine learning ciblé sur la corrélation, le déduplication et la priorisation. Pour vous éviter d'avoir à trier 800 findings à la main.

Scans non-intrusifs

Aucune exploitation, pas de payloads malveillants, respect des limites de taux. Compatible avec une infrastructure de prod sans coordination.

Questions fréquentes

Ce que vous voulez probablement savoir.

Parlons de votre besoin.

Démo, devis ou question technique : réponse sous 48 h ouvrées.